Como clonar o trem (WhatsApp) do meu marido, é um termo utilizado para indicar o monitoramento de WhatsApp, e como a Wt Software é uma empresa que pensa de várias formas para ajudar nossos clientes, veja no artigo abaixo: como clonar o trem (WhatsApp) do meu marido!

O que é a Wt Software?

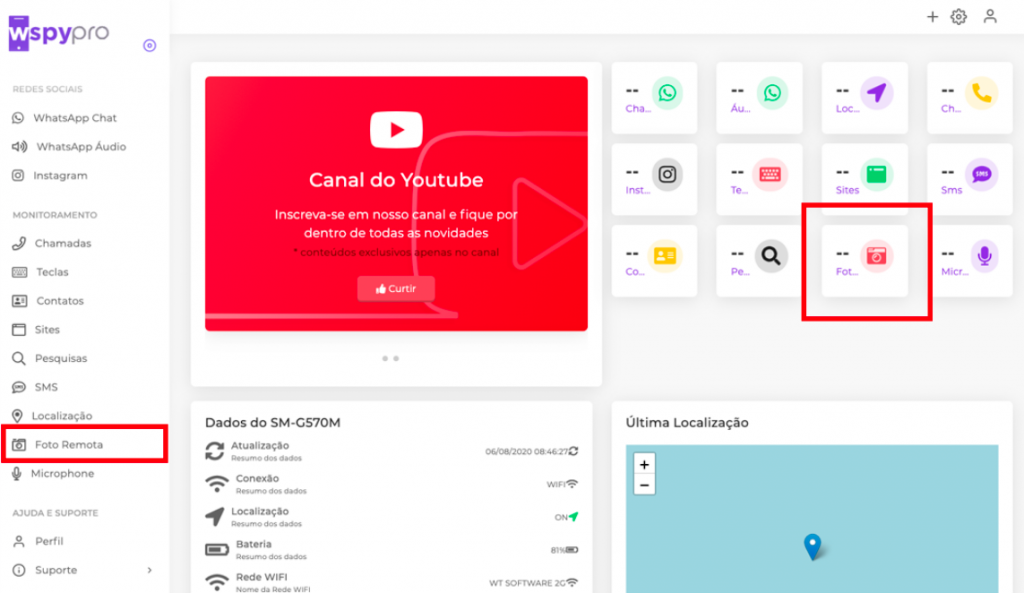

O aplicativo espião wSpy Pro monitora todas as informações do celular, e essas informações são enviadas para o painel de controle.

Você conseguirá acompanhar todos os dados monitorados do celular alvo, à distância, usando o nosso painel de controle.

O painel de controle fica acessado de forma online, ou seja, por um outro celular, computador e até mesmo um tablet. Portanto, deve ter uma conexão com a internet e acesso a um navegador, como o Google, entre outros.

Essas são as principais funções que o aplicativo monitora:

- Conversas do WhatsApp;

- Conversas do Instagram;

- Mensagens trocadas via SMS;

- Histórico de ligações;

- Teclas digitadas no teclado;

- Lista de contatos;

- Sites e pesquisas online (mesmo em guia anônima);

- Localização GPS (em tempo real);

- Tirar fotos remotamente;

- Gravar áudios do ambiente;

- Fotos da Galeria;

Desse modo para instalar nosso aplicativo é bem simples, basta acessa apenas uma vez o celular da pessoa que você pretende monitorar por pelo menos 3 minutos.

Após a conclusão da instalação, será necessário acessar o site da WT Software para baixar o aplicativo, durante o processo de instalação você realiza algumas configurações e cria uma conta, logo depois usará esta mesma conta para acessar os dados, no painel de controle.

Então como se trata de um procedimento completo e bem simples de se realizar.

Mas para instalar de forma completa, siga o procedimento abaixo:

Rastrear o celular do marido, é legal?

Pode sim, monitorar qualquer aparelho, mas antes o alvo deve estar ciente que está sendo monitorado.

As informações se encontram na Lei 12.737 – Art, 154-A, mas invadir dispositivo informático alheio, conectado ou não à rede de computadores, mediante violação indevida de mecanismo de segurança e com o fim de obter, adulterar ou destruir dados ou informações sem autorização expressa, ou instalar vulnerabilidades para obter vantagem ilícita: Pena – detenção, de 3 (três) meses a 1 (um) ano, e multa.

Portanto, o consentimento do usuário alvo é essencial para o monitoramento do dispositivo desejado.

Mas caso queira mais informações legais e de uso, acesse nossos termos de uso no site.

Priligy 2012 [url=https://newfasttadalafil.com/]Cialis[/url] buying cialis online cialis as treatment for bph https://newfasttadalafil.com/ – cheap cialis online pharmacy Zdkvqd

For younger people, figuring out how sex works is

a common reason to turn to porn. In fact, one review shows

that about 45% of teens who consumed adult movie did so in part to understand about making love.

Similarly, review effects likewise display one in four 18 to 24-year-olds (24.5%) listed porn material as the

most helpful source to learn how to possess love-making.

There s also a risk for osteonecrosis of the jaw, although this is much rarer cialis tablets for sale